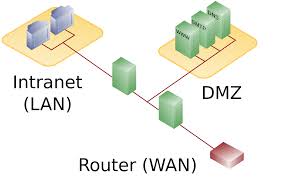

У рачунарској безбедности, ДМЗ (понекад се назива и периметрално умрежавање) је физичка или логичка подмрежа која садржи и излаже услуге организације окренуте ка споља већој непоузданој мрежи, обично Интернету. Сврха ДМЗ-а је да дода додатни ниво заштите локалној мрежи организације (ЛАН); спољни нападач има приступ само опреми у ДМЗ-у, а не било ком другом делу мреже. Име је изведено из израза „демилитаризована зона“, подручје између националних држава у којем војна акција није дозвољена.

Уобичајена је пракса да на мрежи имате заштитни зид и демилитаризовану зону (ДМЗ), али многи људи, чак ни ИТ стручњаци, заправо не разумеју зашто, осим неке нејасне идеје о полубезбедности.

Већина предузећа која хостују сопствене сервере управљају мрежама са ДМЗ-ом смештеним на ободу њихове мреже, обично радећи на одвојеном заштитном зиду као полупоуздано подручје за системе који се повезују са спољним светом.

Зашто постоје такве зоне и какви би системи или подаци требали бити у њима?

Да би се одржала стварна сигурност, важно је јасно разумети сврху ДМЗ-а.

Већина заштитних зидова су сигурносни уређаји на мрежном нивоу, обично уређај или уређај у комбинацији са мрежном опремом. Намењени су пружању грануларних средстава за контролу приступа у кључној тачки пословне мреже. ДМЗ је подручје ваше мреже које је одвојено од ваше интерне мреже и Интернета, али је повезано са оба.

ДМЗ је намењен за хостовање система који морају бити доступни Интернету, али на различите начине од ваше интерне мреже. Степен доступности Интернета на мрежном нивоу контролише заштитни зид. Степен доступности Интернета на нивоу апликације контролише софтвер, који заиста представља комбинацију веб сервера, оперативног система, прилагођене апликације и често софтвера за базе података.

ДМЗ обично дозвољава ограничени приступ са Интернета и са интерне мреже. Интерни корисници обично морају приступити системима у ДМЗ-у да би ажурирали информације или користили тамо прикупљене или обрађене податке. Намјена ДМЗ-а је да омогући јавни приступ информацијама путем Интернета, али на ограничене начине. Али пошто постоји изложеност Интернету и свету генијалних људи, постоји све већи ризик да се ови системи могу угрозити.

Утицај компромиса је двојак: прво, информације о изложеним системима могу се изгубити (тј. Копирати, уништити или оштетити), а друго, сам систем се може користити као платформа за даље нападе на осетљиве унутрашње системе.

Да би умањио први ризик, ДМЗ би требало да дозволи приступ само путем ограничених протокола (нпр. ХТТП за уобичајени приступ Интернету и ХТТПС за шифровани веб приступ). Тада сами системи морају бити пажљиво конфигурисани како би обезбедили заштиту дозволама, механизмима за потврду идентитета, пажљивим програмирањем и понекад шифровањем.

Размислите о томе које информације ће ваша веб локација или апликација прикупљати и чувати. То је оно што се може изгубити ако се системи угрозе уобичајеним веб нападима, попут СКЛ убризгавања, преливања бафера или нетачних дозвола.

Да би ублажили други ризик, системи дубље на интерној мрежи не би требало да верују системима ДМЗ. Другим речима, ДМЗ системи не би требало да знају ништа о унутрашњим системима, мада неки унутрашњи системи можда знају о ДМЗ системима. Поред тога, ДМЗ контроле приступа не би смеле да дозволе ДМЗ системима да иницирају било какве везе даље у мрежу. Уместо тога, сваки контакт са ДМЗ системима треба да иницирају интерни системи. Ако је ДМЗ систем угрожен као платформа за напад, једини систем који би му могао бити видљив требало би да буду други ДМЗ системи.

Кључно је да ИТ менаџери и власници предузећа схвате врсте оштећења које су могуће системима изложеним на Интернету, као и механизме и методе заштите, попут ДМЗ-а. Власници и менаџери могу доносити информисане одлуке о ризицима које су спремни да прихвате само када чврсто разумеју колико ефикасно њихови алати и процеси ублажавају те ризике.

3 минута читања