Телеграм

ВхатсАпп и Телеграм могу се похвалити шифровањем од краја до краја. Међутим, најновија експлоатација коју је открила компанија за кибернетичку сигурност Симантец омогућава приступ личним, приватним и поверљивим медијима. Најновија сигурносна рањивост открива све врсте садржаја који се шаљу и примају на ове две популарне платформе за размену тренутних порука. Недостатак је посебно забрињавајући јер ВхатсАпп, који је у власништву Фацебоока, и Телеграм настављају да прикупљају милионе дневних корисника. Даље, недостатак се ослања на инхерентну архитектуру обраде за технике пријема и складиштења медија.

Компанија за кибернетичку сигурност Симантец има доказ о новом подвигу који потенцијално може открити медијске датотеке ВхатсАпп и Телеграм. Компанија је сигурносну ману називала Јацкинг Медиа Филе. Експлоатација и даље остаје неоткривена. Иако хак није лако применити, он има могућност да разоткрије све медије који се размењују на ВхатсАпп-у и Телеграму. Једноставним речима, никакви подаци, било да се ради о личним фотографијама или корпоративним документима, нису сигурни. Коришћење експлоатационих хакера не само да могу приступити свим медијским садржајима, већ могу и њима манипулисати. Непотребно је додавати, ово представља озбиљан безбедносни ризик за кориснике две најпопуларније платформе тренутних порука које зависе од интернета. Оно што експлоат чини још опаснијим је снажна перцепција корисника о сигурносним механизмима попут енд-то-енд енкрипције која ову нову генерацију ИМ апликација наводно чини имуном на ризике приватности.

Шта је Екплоит-ов садржај који угрожава ВхатсАпп и Телеграм и како то функционише?

Симантец најновију експлоатацију која потенцијално излаже медијске садржаје ВхатсАпп и Телеграм назива „Јацкинг Медиа Филе Јацкинг“. У основи, хак се ослања на прилично стари и својствени процес који рукује медијима које апликације примају. Процес није одговоран само за примање медија, већ и њихово уписивање у преносиву флеш меморију уређаја на којима је инсталиран ВхатсАпп или Телеграм.

Екплоит се ослања на временски интервал између тренутка када се медијске датотеке примљене путем апликација записују на диск и када се учитавају у кориснички интерфејс за ћаскање апликације. Другим речима, постоје три различита процеса која се одвијају. Први процес прима медије, други их складишти, а трећи медиј учитава на платформу за ћаскање тренутних порука ради потрошње. Иако се сви ови процеси дешавају врло брзо, одвијају се узастопно, а експлоат у основи интервенише, прекида и извршава се између њих. Стога медији који се приказују у оквиру платформа за ћаскање можда неће бити аутентични ако их пресретне експлоатација „Медијско спајање датотека“.

Ако се безбедносни пропуст правилно искористи, злонамерни даљински нападач може потенцијално злоупотребити осетљиве информације садржане у медијима. Међутим, оно што је још више забрињавајуће је да би нападач такође могао манипулисати информацијама. Истраживачи безбедности указују да би хакери могли да приступе медијима попут личних фотографија и видео записа, корпоративних докумената, фактура и гласовних белешки. Овај сценарио је експоненцијално опасан због поверења које је успостављено између два корисника који комуницирају на ВхатсАпп-у и Телеграму. Другим речима, нападачи би лако могли да искористе односе поверења између пошиљаоца и примаоца када користе ове апликације. Ови социјални параметри могу се лако искористити за личну корист, освету или само за пустош.

Како се корисници ВхатсАпп-а и Телеграма могу заштитити од новог безбедносног експлоатационог софтвера „Јацкинг Медиа Филе Јацкинг“?

Извештено је да је Симантец поменуо неке сценарије у којима се може искористити експлоатација „Медијско јачање датотека“ Вентуре Беат .

- Манипулација сликама: Наизглед невина, али заправо злонамерна апликација коју корисник преузме може да манипулише личним фотографијама у готово стварном времену и без да жртва то зна.

- Манипулација плаћањем: Злонамерни глумац могао би манипулисати фактуром коју је продавац послао купцу, да би га преварио да изврши уплату на нелегитиман рачун.

- Превара аудио порука: Коришћењем реконструкције гласа помоћу технологије дубоког учења, нападач би могао изменити аудио поруку ради сопствене личне користи или нанети хаос.

- Лажне вести: У Телеграму администратори користе концепт „канала“ за емитовање порука неограниченом броју претплатника који конзумирају објављени садржај. Нападач може да мења медијске датотеке које се појављују у фееду поузданих канала у реалном времену како би комуницирао са неистинама

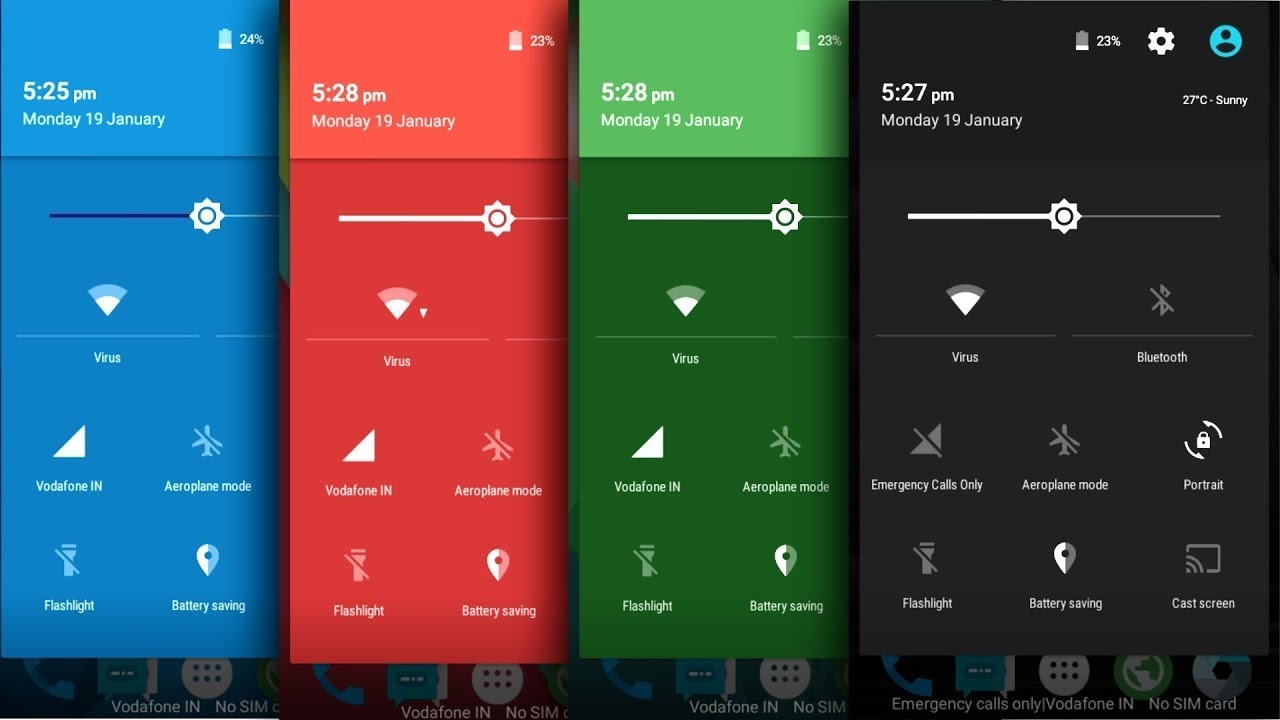

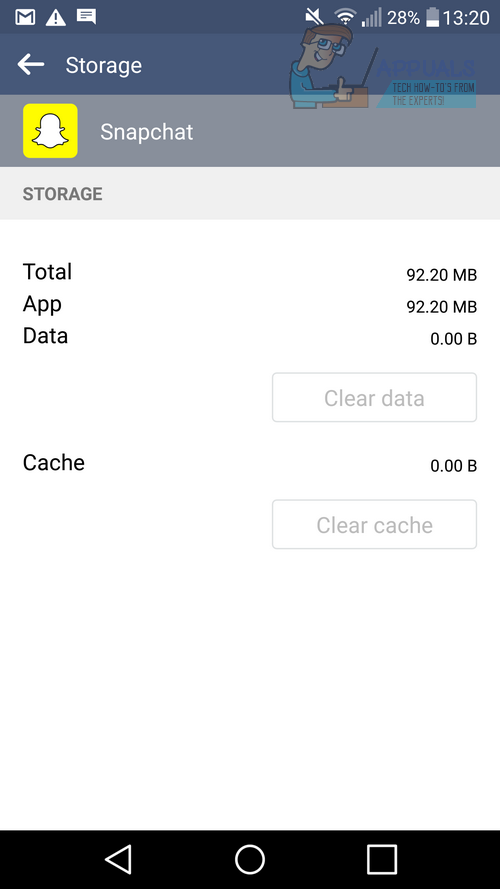

Компанија за кибернетичку сигурност наговестила је да корисници ВхатсАпп-а и Телеграма могу умањити ризик који представља дизање медијских датотека онемогућавањем функције која медијске датотеке чува у спољном складишту. Другим речима, корисници не смеју да дају дозволу овим апликацијама за спремање преузетих медија на преносиве микро СД картице. Апликације би требало да буду ограничене на чување података у интерној меморији уређаја на којима су инсталиране ове апликације за тренутне поруке. Симантецови истраживачи Иаир Амит и Алон Гат, који су део Симантец-овог Модерног ОС Сецурити тима, написали су рад о истом, а спомињу и неке друге технике које користе хакери. Такође су поменули неке додатне технике за заштиту података за кориснике ВхатсАпп-а и Телеграма.

Симантец претња за мобилне уређаје: Нападачи могу да манипулишу вашим ВхатсАпп и Телеграм медијским датотекама хттпс://т.цо/тгЕСрб20нГ пиц.твиттер.цом/ф2ЈввЦфвКст

- Јоерг (@јоерг_јхс) 15. јула 2019

Симантец упозорава ВхатсАпп и Телеграм тим о новом безбедносном подвигу који хакере излаже медијима корисника:

Симантец је акредитовао своје моторе за откривање малвера за откривање апликација које користе описану рањивост. Указало је да је управо ова платформа прва ухватила неке сумњиве активности у вези са управљањем медијима на ВхатсАпп-у и Телеграму. Иначе, Симантецови мотори за откривање малвера покрећу Симантец Ендпоинт Протецтион Мобиле (СЕП Мобиле) и Нортон Мобиле Сецурити.

Компанија за кибернетичку сигурност потврдила је да је већ упозорила Телеграм и Фацебоок / ВхатсАпп о рањивости Медиа Филе Јацкинг. Отуда је сасвим вероватно да би дотичне компаније могле брзо да примене закрпе или исправке како би заштитиле своје кориснике од овог новог искоришћавања. Међутим, за сада се корисницима препоручује да ограниче апликацијама чување примљених медија у интерној меморији својих паметних телефона.

ВхатсАпп и Телеграм у власништву Фејсбука данас су убедљиво две најпопуларније платформе за размену тренутних порука. Заједно, две платформе командују изузетно импресивном и запањујућом корисничком базом од 1,5 милијарди корисника. Већина ВхатсАпп-а и Телеграма верују својим апликацијама да заштите интегритет идентитета пошиљаоца и самог садржаја поруке. Ове платформе су се одавно пребациле на енд-то-енд енкрипцију која обећава да ниједан посредник не може схватити информације које се размењују.

Ознаке Фејсбук телеграм ВхатсАпп