МЕГА

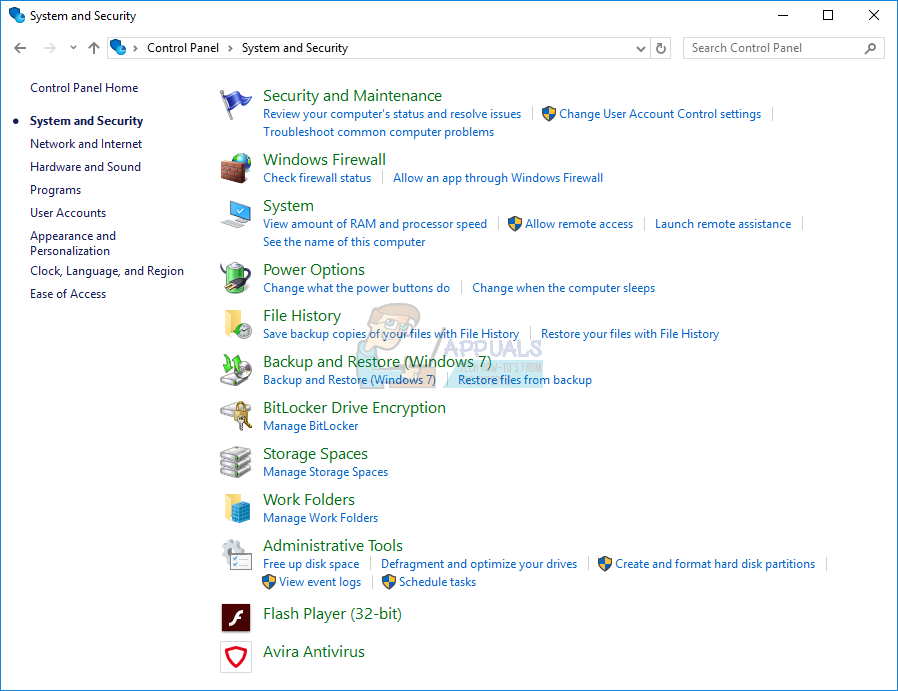

Тројани додатак МЕГА Цхроме је ажуриран чистијом верзијом 3.39.5 након што је непознати нападач отпремио верзију тројанског софтвера у веб продавницу Гоогле Цхроме-а 4.тхсептембра. Након аутоматског ажурирања или инсталације, додатак за Цхроме ће тражити повишене дозволе које првобитно стварно проширење не захтева. У случају да му је дата дозвола, избацивао је акредитиве веб локација као што су ливе.цом, амазон.цом, гитхуб.цом и гоогле.цом, мимонеро.цом, миетхерваллет.цом, идек.маркет и ХТТП Пост захтеви на сервер других веб локација који је који се налази у Украјини.

Четири сата након што је дошло до овог кршења, МЕГА је одмах предузела мере и ажурирала тројански продужетак са чистијом верзијом 3.39.5, чиме је аутоматски ажурирала погођене инсталације. Због овог кршења, Гоогле је уклонио овај додатак из веб продавнице Цхроме-а након пет сати.

Тхе релевантан блог компаније МЕГА навео разлог овог кршења безбедности и донекле свалио кривицу на Гоогле, „Нажалост, Гоогле је одлучио да онемогући потписе издавача на Цхроме додацима и сада се ослања искључиво на њихово аутоматско потписивање након отпремања у Цхроме веб продавницу, што уклања важну препреку спољним компромис. МЕГАсинц и наше проширење Фирефок потписујемо и хостујемо и стога не бисмо могли постати жртве овог вектора напада. Иако наше мобилне апликације хостује Аппле / Гоогле / Мицрософт, ми смо криптографски потписани од нас, а самим тим и имуни. “

Према блогу , ово кршење је утицало само на оне кориснике којима је у рачунару у тренутку инцидента био инсталиран додатак МЕГА Цхроме, омогућено је аутоматско ажурирање и прихваћена додатна дозвола. Такође, ако је верзија 3.39.4 свеже инсталирана, тројански додатак би утицао на кориснике. Још једну важну напомену за кориснике пружио је МЕГА тим, „Имајте на уму да ако сте посетили било коју веб локацију или користили неко друго проширење које шаље поверљиве податке у обичном тексту путем ПОСТ захтева, било директним подношењем обрасца или путем позадинског КСМЛХттпРекуест процеса ( МЕГА није један од њих) док је тројански додатак био активан, узмите у обзир да су ваши акредитиви угрожени на овим веб локацијама и / или у апликацијама. “

Међутим, корисници који приступају хттпс://мега.нз без Цхроме додатка то неће утицати.

У завршном делу свог блога, програмери Мега извинили су се због непријатности које су узроковане корисницима због овог конкретног инцидента. Тврдили су да је МЕГА, где год је то било могуће, користио строге поступке објављивања уз вишестраначки преглед кода, криптографске потписе и робустан радни ток. МЕГА је такође изјавила да активно истражује природу напада и начин на који је починилац стекао приступ налогу Цхроме веб продавнице.