Слика преузета са Блеепинг Цомпутер

Тип датотеке Виндовс „.СеттингЦонтент-мс“, првобитно представљен у оперативном систему Виндовс 10 2015. године, рањив је на извршавање наредби помоћу атрибута ДеепЛинк у својој шеми - што је само по себи једноставан КСМЛ документ.

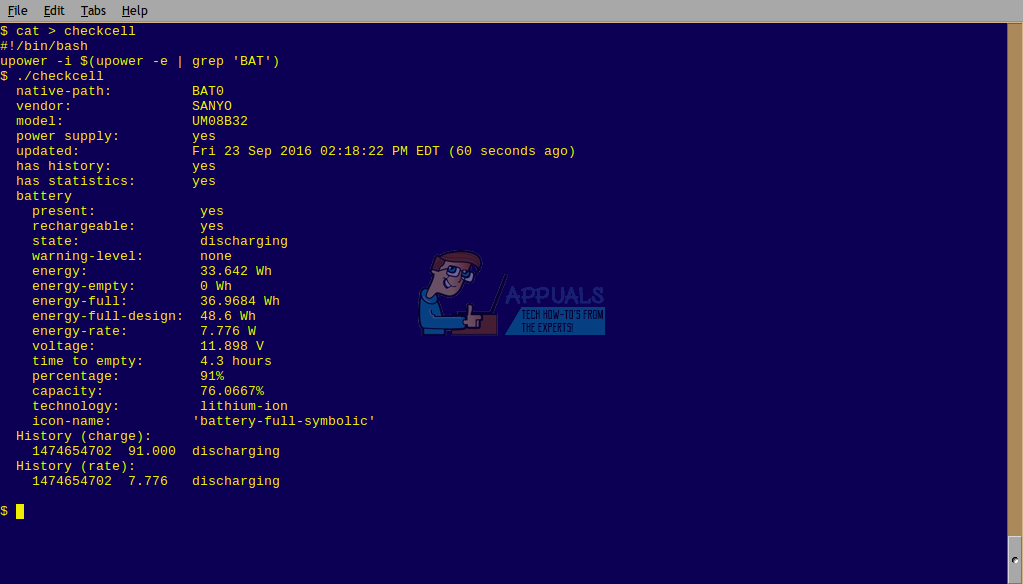

Матт Нелсон из СпецтреОпс је открио и пријавио рањивост коју нападачи могу користити за лак корисни терет да би стекли приступ такође симулиран у овом видео снимку

Нападачи могу да користе датотеку СеттингЦонтент-мс за повлачење преузимања са Интернета, што отвара неколико могућности озбиљне штете, јер се може користити за преузимање датотека које могу омогућити даљинско извршавање кода.

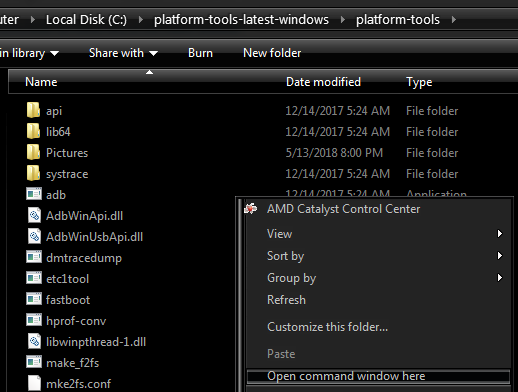

Чак и ако је омогућено правило ОЛЕ блока за Оффице 2016 и правило АСР Цхилд Цхилд Цреатион, нападач може избећи ОЛЕ блок кроз датотеке датотека .СеттингсЦонтент-мс у комбинацији са стазом на белој листи у фасцикли Оффице, а нападачу може омогућити да заобиђе ове контроле и изврши произвољно команде као што је Матт демонстрирао на блогу СпецтреОпс помоћу датотеке АппВЛП.

ОЛЕ / АСР корисни терет за избегавање - СпецтреОпс

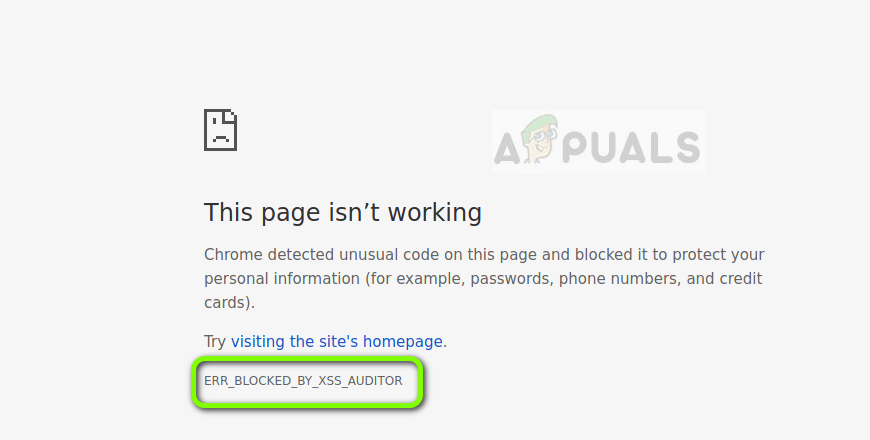

Оффице документи су подразумевано означени као МОТВ и отварају се у заштићеном приказу, постоје одређене датотеке које и даље омогућавају ОЛЕ и заштићени приказ их не покреће. У идеалном случају датотека СеттингЦонтент-мс не би требало да извршава било коју датотеку изван Ц: Виндовс ИммерсивеЦонтролПанел.

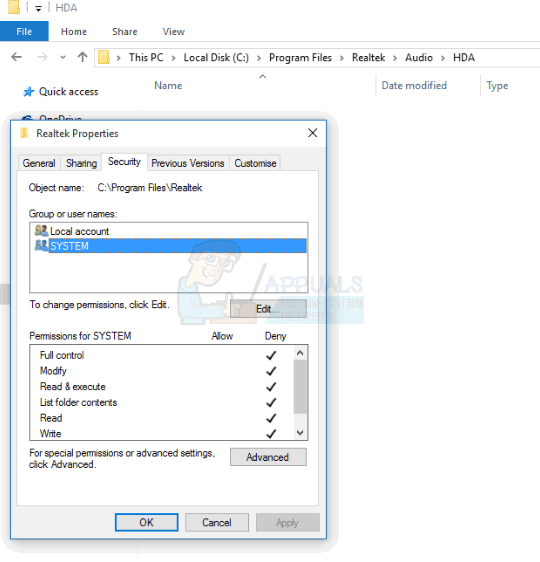

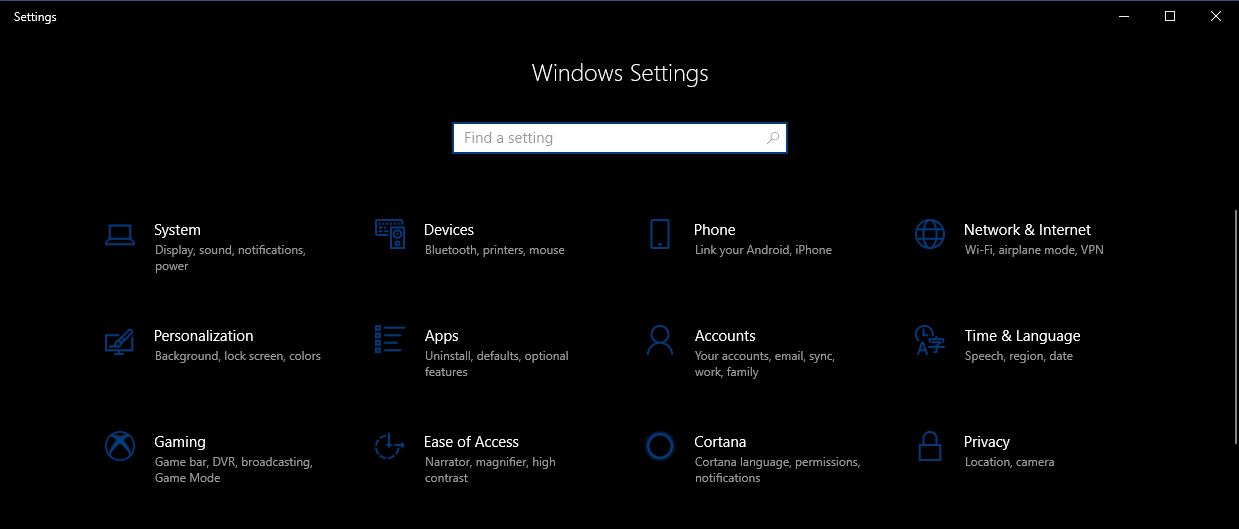

Матт такође предлаже кастрацију формата датотека убијањем њихових руковалаца постављањем „ДелегатеЕкецуте“ кроз уређивач регистра у ХКЦР: СеттингЦонтент Схелл Опен Цомманд да поново буде празно - међутим, нема гаранција да то неће сломити Виндовс треба да се креира тачка враћања пре него што ово покушате.