Цисцо рањивост ЦВЕ-2018-0375. ЗЛАН партнери

Произвођач мрежног и сигурносног хардвера, Цисцо , погођен је петом главном рањивошћу у позадини за свој Цисцо Полици Суите у последњих пет месеци. Цисцо је компанија специјализована за стварање мрежних решења за добављаче услуга и предузећа. Ово омогућава компанијама да управљају, ограничавају и надгледају како купци и запослени користе мрежне услуге компаније путем мрежно наметљивих команди које приступају мрежама, активностима корисника и прикупљају их. Овим информацијама може да се приступи преко једног централног администратора који контролише компанија која их пружа, а политике компаније у вези са употребом интернета, попут блокирања одређених веб локација, спроводе се кроз овај систем. Софтвер који Цисцо намерно објављује укључује такве мрежно наметљиве функције које омогућавају потпун и ефикасан надзор система од стране корпорација. Међутим, ако су административни акредитиви угрожени или злонамерни аутсајдер може да добије приступ командном центру, он / она би могао да направи хаос по мрежи, имајући потпун приступ активностима корисника и способан да контролише њихове домене, с / он бира. То је оно за шта је Цисцо само ризиковао ЦВЕ-2018-0375 (ИД грешке: ЦСЦвх02680 ) која је добила невиђену ЦВСС рангирање озбиљности 9,8 од могућих 10. Рањивост је откривена интерним безбедносним тестирањем које је спровео Цисцо.

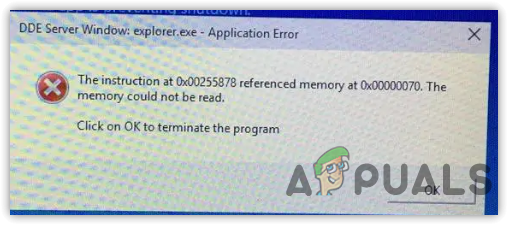

Извештај компаније Цисцо по том питању објављен је 18. јула 2018. године у 1600 сати по ГМТ, а савет је постављен под идентификациону етикету „цисцо-са-20180718-полици-цм-дефаулт-пссврд“. Резиме извештаја објашњава да је рањивост постојала у Менаџеру кластера Цисцо Полици Суите-а (пре издања 18.2.0) и да је могла да дозволи неовлашћеном удаљеном хакеру приступ главном налогу уграђеном у софтвер. Основни налог има задате акредитиве, излажући га ризику од манипулације, коју би хакер могао искористити за приступ мрежи и контролу над њом са пуним администраторским правима.

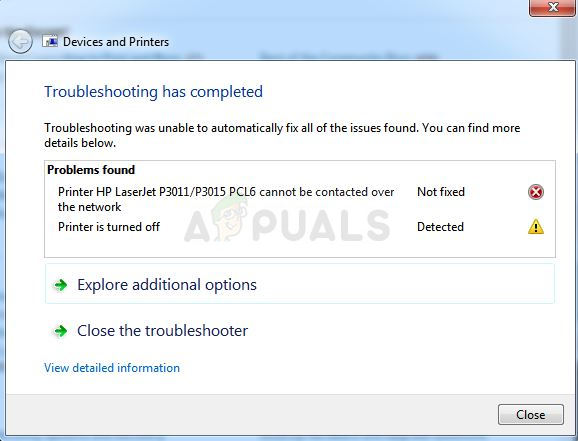

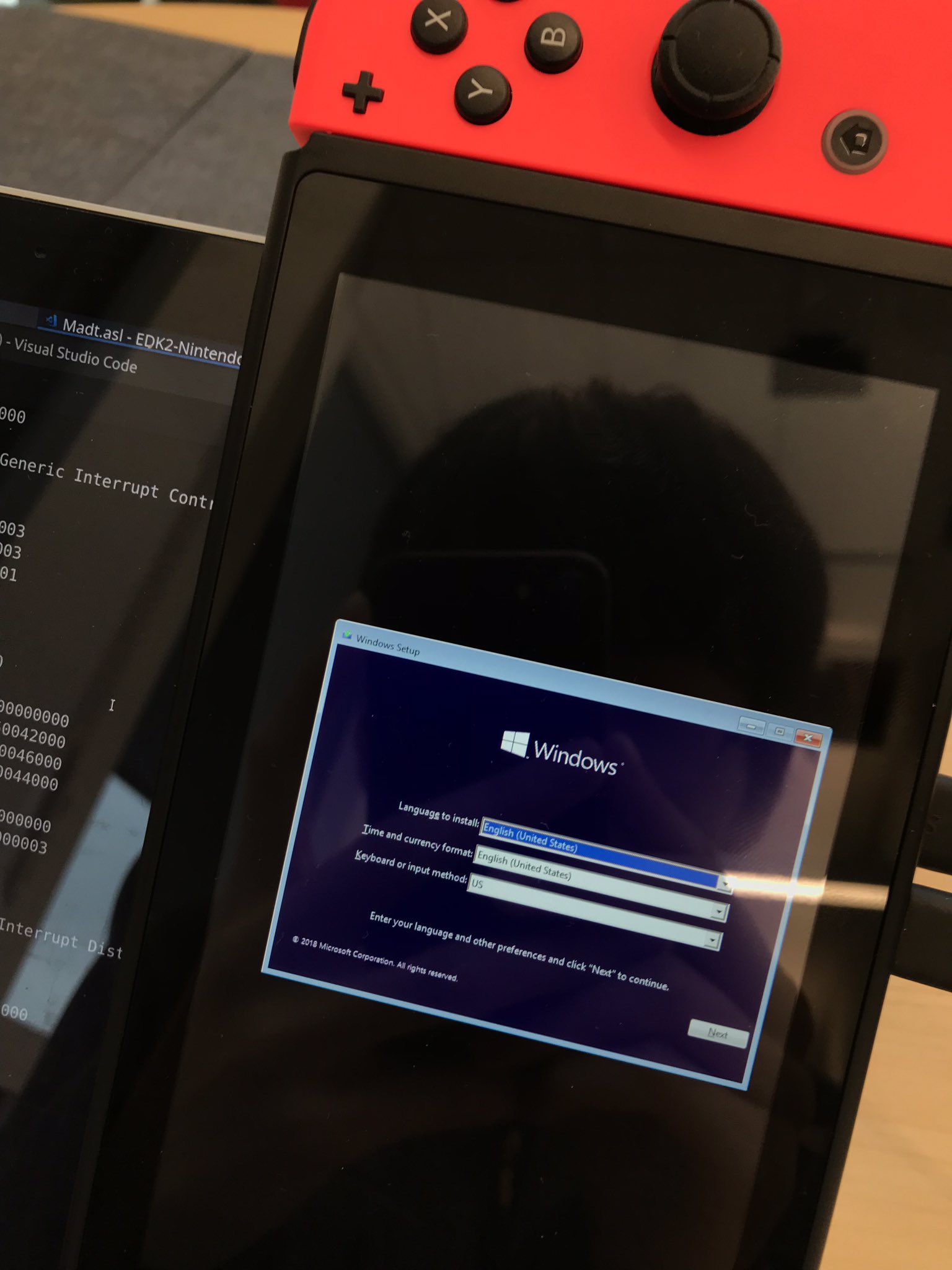

Цисцо је утврдио да је ово основна рањивост и да није било заобилазног решења за овај проблем. Стога је компанија објавила бесплатну закрпу у верзији 18.2.0 и сви корисници њихових производа су охрабрени да осигурају да њихови мрежни системи буду ажурирани на закрпљену верзију. Поред ове фундаменталне рањивости, 24 друге рањивости и грешке такође су поправљени у новом ажурирању које је укључивало рањивости удаљеног извршења кода за играче мрежних снимача Цисцо Вебек и рањивост прекомерног преписивања датотека Цисцо СД-ВАН решења.

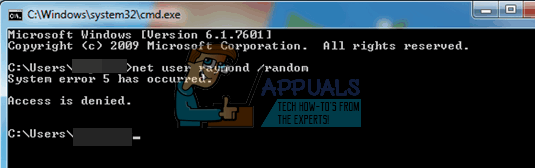

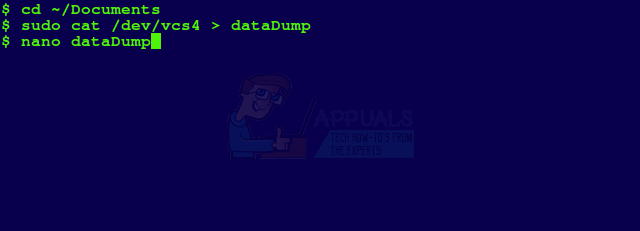

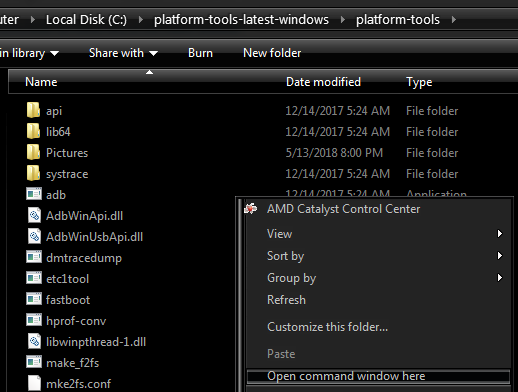

Да би осигурали да је систем ажуран, од администратора се тражи да провере своје уређаје у ЦЛИ уређаја уношењем наредбе абоут.сх. Ово ће администратору пружити излаз о верзији која се користи и да ли су на њу примењене закрпе. Било који уређај који користи верзију испод 18.2.0 проглашен је рањивим. То укључује мобилне телефоне, таблете, преносне рачунаре и све друге уређаје које предузеће надгледа користећи Цисцо.

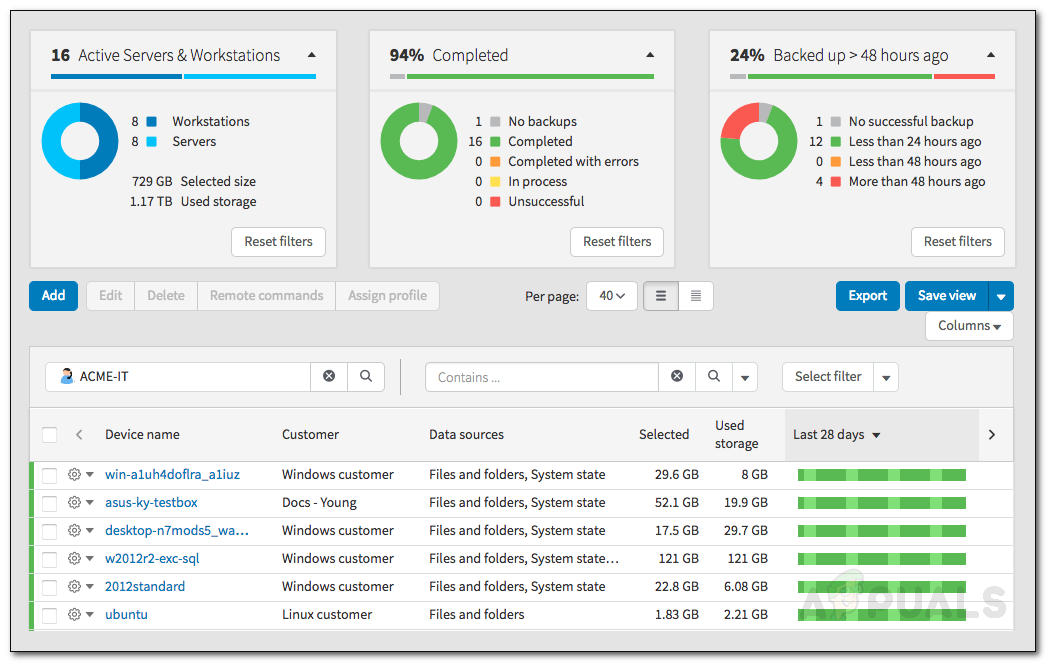

24 рањивости и грешке укључене у ажурирање верзије 18.2.0. Цисцо / Аппуалс