Универсал Медиа Сервер. ЦордЦуттинг

Пронашао је рањивост КСМЛ спољне обраде ентитета за обраду Цхрис Моберли у КСМЛ механизму за рашчлањивање верзије 7.1.0 Универсал Медиа Сервера. Рањивост, додељена резервисаној ознаци ЦВЕ-2018-13416 , утиче на једноставни протокол за откривање услуге (ССДП) и функционалност услуге Плуг анд Плаи (УПнП).

Универсал Медиа Сервер је бесплатна услуга која преноси аудио, видео и слике на уређаје који подржавају ДЛНА. Добро функционише са Сони ПлаиСтатион 3 и 4, Мицрософтовим Ксбок 360 и Оне и широким спектром паметних телефона, паметних телевизора, паметних екрана и паметних мултимедијалних уређаја.

Рањивост омогућава неовлашћеном нападачу на истој ЛАН мрежи да приступи датотекама на систему са истим дозволама као овлашћени корисник који користи услугу Универсал Медиа Сервер. Нападач такође може да користи везе за блок порука сервера (СМБ) за манипулисање сигурносним протоколом НетНТЛМ ради излагања података који се могу претворити у чист текст. Ово се лако може користити за крађу лозинки и других акредитива од корисника. Користећи исти механизам, нападач може извршити наредбе на Виндовс уређајима даљински изазивајући или одговарајући на НетНТЛМ сигурносни протокол.

ССДП услуга шаље УДП мултицаст на 239.255.255.250 на порт 1900 за откривање и упаривање УПнП уређаја. Једном када се ова веза успостави, уређај шаље локацију локације КСМЛ датотеке Девице Десцриптор која садржи више информација о дељеном уређају. УМС затим користи информације из ове КСМЛ датотеке преко ХТТП-а да би успоставио везу. Рањивост се јавља када нападачи креирају сопствене КСМЛ датотеке на предвиђеном месту, омогућавајући им да манипулишу понашањем УМС-а и његових комуникација у том погледу. Док УМС рашчлањује размештену КСМЛ датотеку, приступа СМБ-у на променљивој $ смбСервер, омогућавајући нападачу да користи овај канал да изазове или одговори на сигурносни протокол НетНТЛМ по жељи.

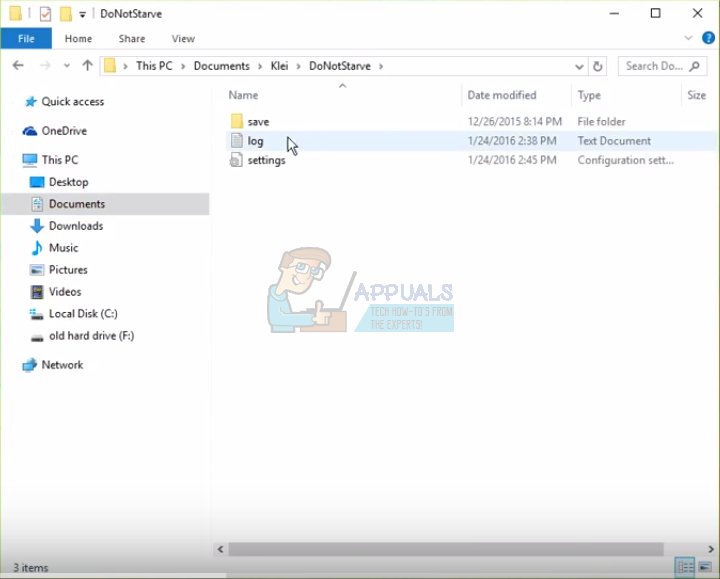

Ризик који ова рањивост представља представља компромис у најмању руку осетљивих информација и даљинско извршавање команди на највишем нивоу експлоатације. Утврђено је да утиче на верзију 7.1.0 Универсал Медиа сервера на Виндовс 10 уређајима. Такође се сумња да су старије верзије УМС-а осетљиве на исти проблем, али је до сада за њега тестирана само верзија 7.1.0.

Најосновније искоришћавање ове рањивости захтева да нападач постави КСМЛ датотеку тако да чита следеће. Ово нападачу омогућава приступ сигурносном протоколу НетНТЛМ, омогућавајући бочно кретање кроз мрежу на основу једног угроженог налога.

& кке; & кке-урл; 1 0Ако нападач искористи рањивост извршавањем зло-ссдп помоћу хоста и на истом уређају покреће Нетцат преслушач или Импацкет, нападач ће моћи да манипулише СМБ комуникацијом уређаја и извлачи податке, лозинке и информације у чистом тексту. Нападач такође може да преузме пуне једноредне информације из датотека са рачунара жртве тако што ће подесити КСМЛ датотеку Девице Десцриптор да чита следеће:

& пошаљи;То подстиче систем да се врати да прикупи другу датотеку дата.дтд коју би нападач могао подесити да чита:

%све;Манипулишући ове две датотеке, нападач може да преузме информације у једном реду из датотека на рачунару жртве с обзиром на то да нападач постави команду да тражи на одређеном месту.

УМС је обавештен о овој рањивости у року од неколико сати од открића, а компанија је обавестила да раде на закрпи како би решили безбедносни проблем.