Раније ове недеље, корисник на Твитеру који се користи под корисничким именом СандбокЕсцапер објавио је на фиду платформе друштвених мрежа информације са информацијама о нултој рањивости ескалације локалних привилегија која мучи Мицрософт-ов оперативни систем Виндовс. Корисник, СандбокЕсцапер, такође је приложио доказ о концепту заједно са својим постом који је повезан путем референце на ГитХуб веб локацији која садржи доказ концепта детаљно.

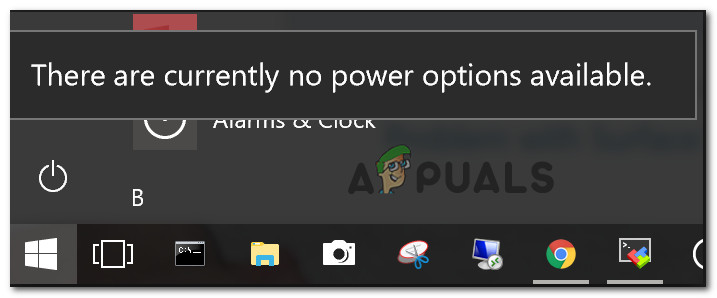

Према информацијама које је корисник објавио, локална рањивост ескалације привилегија постоји у интерфејсу Адванцед Лоцал Процедуре Цалл (АЛПЦ) који користи Мицрософт Виндовс ’Таск Сцхедулер. Коришћење ове рањивости може злонамерном нападачу дати право да добије локалне корисничке привилегије система на експлоатисаном уређају.

Настављајући корисников твеет, чини се да још увек није објављено ниједно решење за ову рањивост. Такође се чини да упркос расправи о рањивости на Твиттер-у од стране СандбокЕсцапер и њеној валидацији од стране других истраживача безбедности, као што је Кевин Беаумонт, добављач званично није решио рањивост и још није ни добио ЦВЕ идентификациону етикету за даљу истрагу и објављивање јавних информација. Упркос чињеници да није обрађена у ЦВЕ домену, рањивост је на скали ЦВСС 3.0 рангирана као средње ризична и захтева брзу пажњу.

Постоји крајњи корисник -> СИСТЕМ грешка ескалације привилегија у систему Виндовс преко планера задатака, функционише. Такође неко запосли @СандбокЕсцапер . хттпс://т.цо/ТАрОрИ0ИГВ

- Региструјте се за гласање (@ГоссиТхеДог) 27. августа 2018

Иако Мицрософт још увек није објавио било какву исправку, службено ажурирање или савет у вези с тим проблемом, гласноговорник Мицрософта потврдио је да је компанија свесна рањивости, додајући да ће Мицрософт „проактивно ажурирати савете на које се то односи што је пре могуће“. С обзиром на Мицрософтове резултате у пружању брзих и паметних исправки ризичних рањивости, можемо очекивати ажурирање врло брзо.

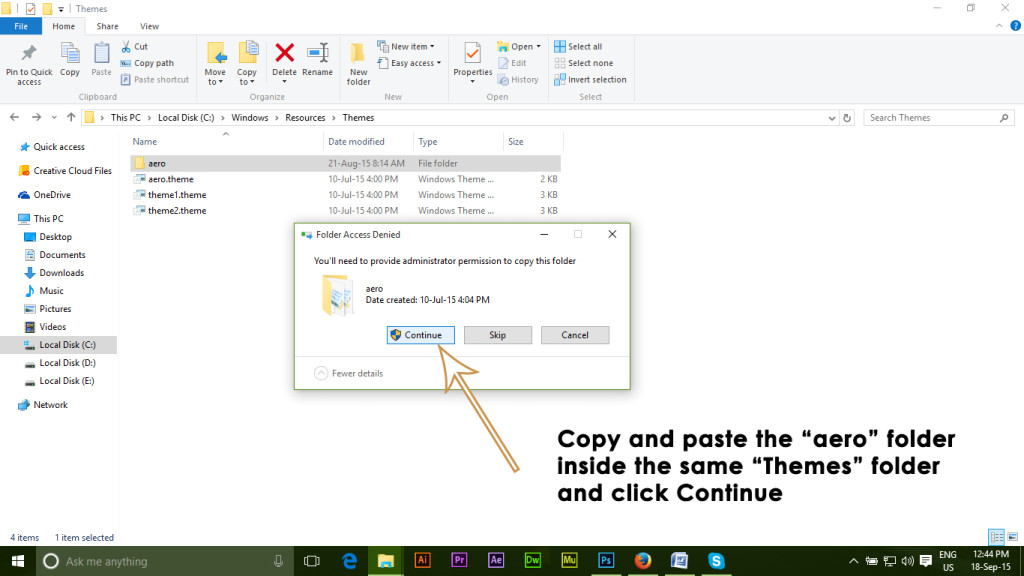

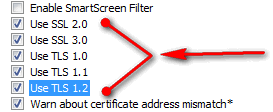

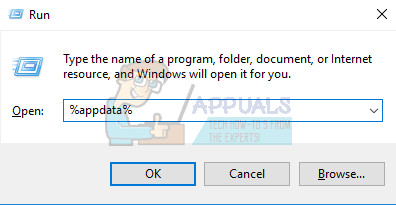

Међутим, 0патцх је у међувремену објавио микрокрпу за рањивост коју погођени корисници могу применити ако је потребно. Микропач ради на потпуно ажурираним 64-битним оперативним системима Виндовс 10 верзије 1803 и 64-битним Виндовс Сервер 2016. Да бисте постигли овај микрокрп, морате преузети и покренути инсталациони програм 0патцх Агент, пријавити се за услугу са налогом, а затим преузети доступна ажурирања микропарча у складу са потребама вашег система. Страница за преузимање садржи и овај најновији микропоправка рањивости планера задатака. 0патцх упозорава да је микропач привремени поправак и да службено издање Мицрософта треба тражити као трајно рјешење за рањивост.

Изненађујуће, СандбокЕсцапер је потпуно нестао са Твиттера тако што је његов налог нестао из главних фидова убрзо након информације у вези са нултим даном експлоатације Виндовса. Чини се да се корисник поново вратио на Твиттер (или се колеба на друштвеним мрежама), али нису објављене нове информације о том питању.

Ознаке Мицрософт Виндовс