Наводни опис хакера

Ове године смо видели пуно активизма на корисничким подацима и приватности. Фацебоок фијаско се такође догодио заједно са тонама злонамерног софтвера и нултог дана напада, што је имало веома велики утицај на глобалном простору циберсецурити. Ово показује колико су подаци рањиви и колико могу бити штетни ако падну у погрешне руке.

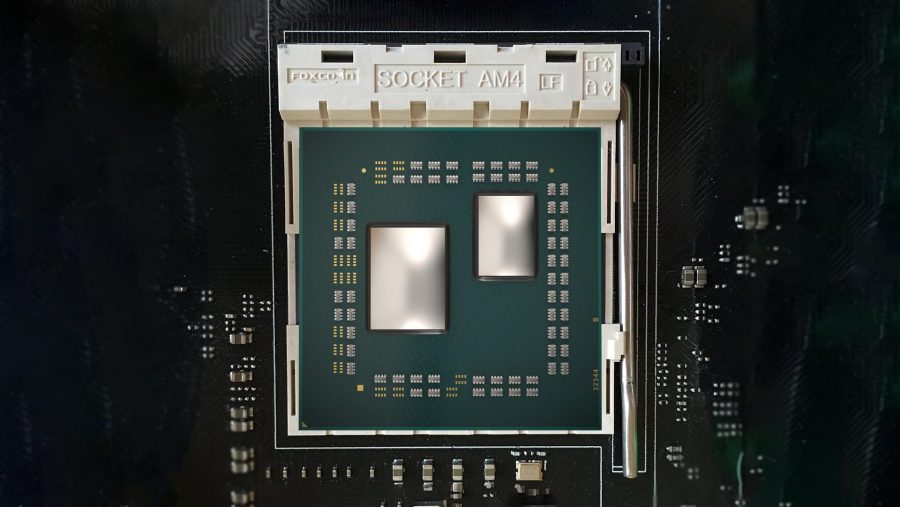

Један од најчешћих начина заштите личних података је коришћење шифрованих уређаја за складиштење. Али истраживачи Карло Меијер и Бернард ван Гастел од Радбоуд Универзитет је успео да пронађе рањивости у шифровању ССД-ова које су обезбедили произвођачи. Тестирали су рањивости у Цруциал МКС100, МКС200 и МКС300 ССД погонима. За Самсунг су користили ЕВО 840, ЕВО 850, Т3 и Т4 ССД дискове.

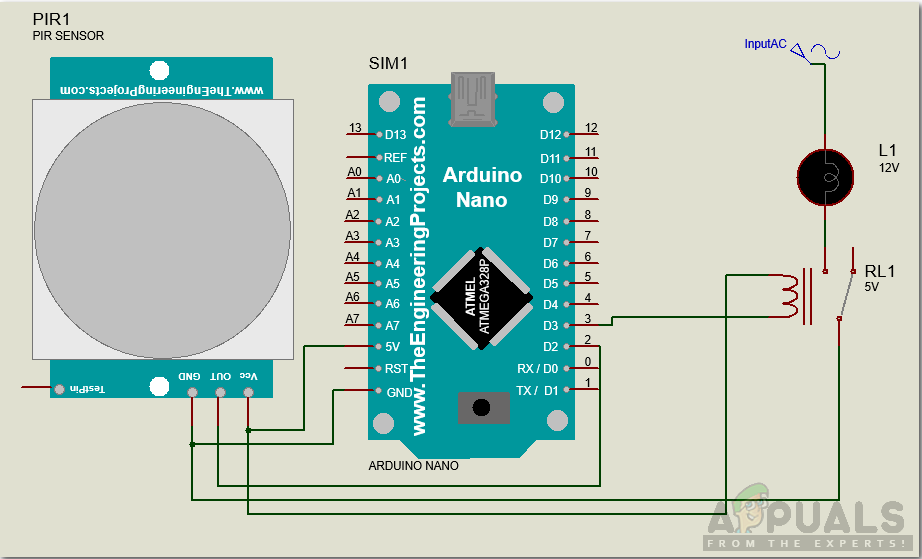

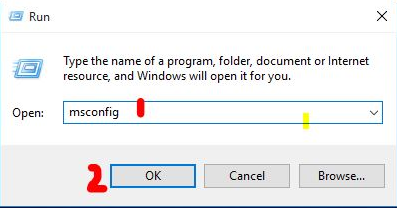

Рањивости у тестираним погонима Извор - ТхеХацкерНевс

Горњи графикон приказује тестиране рањивости, крпељи показују тестирани погон, али крст подразумева рањивост. Нападач такође може да користи интерфејс за отклањање грешака ЈТАГ да би променио рутину провере лозинке у РАМ-у и заобишао дешифровање. Иако дискови са онемогућеним ЈТАГ портовима неће бити рањиви, као у случају Цруциал МКС300.

Оба Самсунг ЕВО погона показују рањивости у АТА безбедности. Али ЕВО 840 показује додатну рањивост у функцији изравнавања хабања. АТА сигурност чини погон бржим јер га шифрује контролер, али закључани подаци могу се откључати угроженим фирмвером.

Нивелација ношења може бити корисна

Изравнавање хабања користи се за продужење века трајања ССД-а. Фласх контролори погона користе алгоритам за одређивање у којем блоку треба чувати податке, што смањује хабање одређених блокова на ССД-у. Али као и сваки погон, подаци се не бришу у потпуности док се не препишу, па незаштићена варијанта ДЕК (кључ за шифровање диска) и даље може да се преузме.

И Самсунг и Цруциал су обавештени пре него што су истраживачи изашли у јавност са својим налазима. Цруциал је објавио ажурирање фирмвера за решавање ових проблема. Чак је и Самсунг гурнуо ажурирања у своје преносиве Т4 и Т5 ССД-ове, али за ЕВО дискове препоручио је Самсунгову сопствену апликацију за шифровање софтвера.

БитЛоцкер проблем

Шифровање на хардверском нивоу никада није било врло поуздано. Нарочито они који долазе од произвођача, јер неки од њих остављају намерне позадине за опоравак података. Шифровање на софтверском нивоу је много поузданије, поготово од компанија које се баве бесплатним софтвером и чији су изворни кодови јавни.

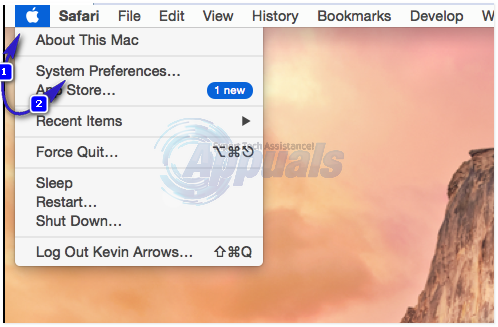

Говорећи о софтверу, БитЛоцкер је софтвер за шифровање на целом диску који нуди Виндовс. Иако истраживачи показују да је врло непоуздан. Подразумевано користи хардверску енкрипцију присутну на погонима, тако да рањивости остају. Истраживачи наводе „ БитЛоцкер, софтвер за шифровање уграђен у Мицрософт Виндовс, може да пређе на ову врсту хардверског шифровања, али у тим случајевима погођеним дисковима не пружа ефикасну заштиту. Изгледа да то неће утицати на софтверску енкрипцију уграђену у друге оперативне системе (као што су мацОС, иОС, Андроид и Линук) ако не изврши ову промену. ”Ово се може решити присиљавањем софтверске енкрипције на БитЛоцкеру.

Можете прочитати изворни чланак и детаљна истраживања овде .