Виндовс 10

Мицрософт Виндовс ОС има две сигурносне рањивости које злоупотребљавају писци кода. Новооткривене сигурносне мане имају могућност даљинског извршавања кода или РЦЕ и постоје у библиотеци Адобе Типе Манагер. Сигурносна грешка може омогућити експлоататорима да даљински приступе и контролишу жртвине рачунаре након инсталирања чак и најновијих исправки. Забрињавајуће је приметити да још увек није доступан ниједан закрпа.

Мицрософт је признао да постоје две Виндовс рањивости нултог дана које могу извршити злонамерни код на потпуно ажурираним системима. Рањивости су пронађене у библиотеци Адобе Типе Манагер, која се користи за приказ формата Адобе Типе 1 ПостСцрипт у оперативном систему Виндовс. Мицрософт је обећао да развија закрпу за ублажавање ризика и закрпу експлоатације. Међутим, компанија ће објавити закрпе као део предстојећег закрпе у уторак. Забринути корисници Виндовс ОС-а, међутим, имају неколико привремених и једноставна заобилазна решења да заштите своје системе од ове две нове РЦЕ рањивости.

Мицрософт упозорава на дводневне рањивости извршења Виндовс кода са ограниченим потенцијалом циљаних напада:

Новооткривени РЦЕ рањивости постоје у библиотеци Адобе Типе Манагер, Виндовс ДЛЛ датотеци коју широк спектар апликација користи за управљање и приказивање фонтова доступних у Адобе Системс-у. Рањивост се састоји од две мане извршења кода које могу бити покренуте неправилним руковањем злонамерно направљеним главним фонтовима у формату Адобе Типе 1 Постсцрипт. Да би успешно напали рачунар жртве, нападачима је само потребна мета да отвори документ или га чак и прегледа у Виндовс окну за преглед. Непотребно је додавати да ће документ бити прекривен злонамерним кодом.

⚠ УПОЗОРЕЊЕ!

Све верзије # Мицрософт Оперативни системи Виндовс (7, 8.1, 10, Сервер 2008, 2012, 2016, 2019) садрже 2 нове рањивости РЦЕ библиотеке за рашчлањивање фонтова које су:

-КРИТИЧАН

—УНПАТЦХЕД

—Под активним нападима НУЛА ДАНДетаљи ➤ хттпс://т.цо/ПКСфкКФИ250 # циберсецурити пиц.твиттер.цом/УСФНпЦцК5т

- Тхе Хацкер Невс (@ТхеХацкерсНевс) 23. марта 2020

Мицрософт је потврдио да рачунари раде виндовс 7 су најосетљивији на новооткривене сигурносне пропусте. Компанија напомиње да се рањивост даљинског извршавања кода за рашчлањивање фонтова користи у „ограниченим циљаним нападима“ на системе Виндовс 7. Што се тиче система Виндовс 10, опсег рањивости је прилично ограничен, назначио саветодавни :

„Постоји више начина на које би нападач могао да искористи рањивост, као што је убеђивање корисника да отвори посебно израђени документ или његово гледање у окну за преглед Виндовс-а“, приметио је Мицрософт. Иако још увек нема поправке за Виндовс 10, Виндовс 8.1 и Виндовс 7, компанија објашњава да „за системе који покрећу подржане верзије оперативног система Виндовс 10 успешан напад могао би да резултира извршењем кода унутар АппЦонтаинер песковитог контекста са ограниченим привилегијама и могућностима.

хттпс://твиттер.цом/БлеепинЦомпутер/статус/1242520156296921089

Мицрософт није понудио много детаља о обиму утицаја новооткривених сигурносних недостатака. Компанија није назначила да ли експлоати успешно извршавају злонамерни терет или их једноставно покушавају извршити.

Како се заштитити од нових Виндовс 0-дневних РЦЕ рањивости у библиотеци Адобе Типе Манагер?

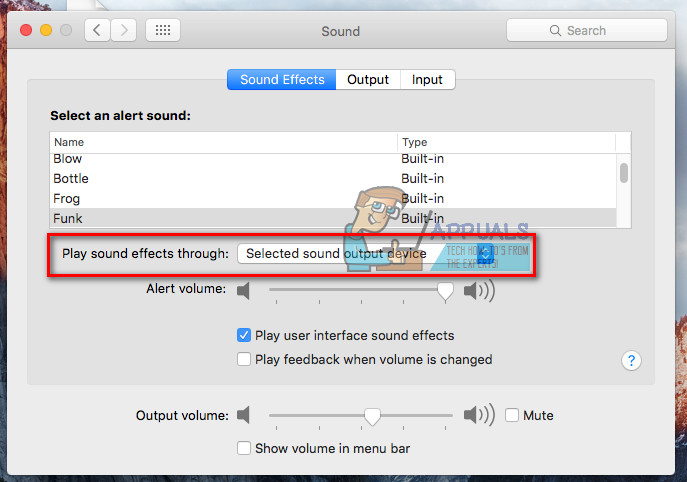

Мицрософт тек треба званично да изда закрпу за заштиту од новооткривених сигурносних рањивости РЦЕ. Очекује се да ће закрпе стићи у уторак, највероватније следеће недеље. До тада, Мицрософт предлаже да се користи једно или више следећих решења:

- Онемогућавање окна за преглед и окна са детаљима у програму Виндовс Екплорер

- Онемогућавање услуге ВебЦлиент

- Преименујте АТМФД.ДЛЛ (на Виндовс 10 системима који имају датотеку с тим именом) или, пак, онемогућите датотеку из регистра

Прва мера спречиће Виндовс Екплорер да аутоматски приказује фонтове отвореног типа. Иначе, ова мера ће спречити неке врсте напада, али неће зауставити локалног, аутентификованог корисника да покреће посебно направљен програм за искоришћавање рањивости.

Нападачи користе неусклађене недостатке нултог дана за Виндовс, рекао је Мицрософт у саветодавном безбедносном савету од понедељка. Компанија је рекла да би „ограничени циљани напади“ могли искористити две неоткрчене рањивости извршног кода (РЦЕ) у оперативном систему Виндовс ... хттпс://т.цо/ЈХјАгО4сСи путем @ИнфоСецХотСпот пиц.твиттер.цом/гАхЛт46ЦГТ

- Сеан Харрис (@ИнфоСецХотСпот) 24. марта 2020

Онемогућавање услуге ВебЦлиент блокира вектор који би нападачи највероватније користили за даљинске експлоатације. Ово решење ће довести до тога да се од корисника затражи потврда пре отварања произвољних програма са Интернета. Без обзира на то, и даље је могуће да нападачи покрећу програме који се налазе на рачунару или локалној мрежи циљаног корисника.

Последње предложено заобилазно решење прилично је проблематично јер ће изазвати проблеме са приказом апликација које се ослањају на уграђене фонтове и могло би проузроковати да неке апликације престану да раде ако користе ОпенТипе фонтове.

Откривена је РЦЕ рањивост која утиче на Виндовс, а Мицрософт је оценио озбиљност као критичну. хттпс://т.цо/оА9цдкЈМТВ пиц.твиттер.цом/ТЗП6нЕСЈЦН

- Неил Митцхелл-Хунтер (@поло_нмх) 24. марта 2020

Као и увек, упозорени су корисници Виндовс ОС-а да пазе на сумњиве захтеве за преглед непоузданих докумената. Мицрософт је обећао трајно решење, али корисници би требало да се уздрже од приступа или отварања докумената из непроверених или непоузданих извора.

Ознаке Виндовс