овнЦлоуд је клијент-сервер софтвер који администраторима додељује неколико привилегија, попут извршавања наредби, понашајући се као предвиђени корисник, у основи представљајући се за другог корисника да би извршио жељене задатке. Из безбедносних разлога, администратори групе могу да раде ствари само под окриљем колега чланова групе. Упркос томе што је ова мера успостављена, експлоатација пресудног напада заобилажења овлашћења за представљање корисника.

Рањивост је први открио Тхиерри Виаццоз 15тхмарта. Прво обавештење добављача послато је 16тхмарта, а продавац је узвратио поруком захвалности истог дана. Нешто више од месец дана касније, исправљена верзија софтверске верзије 0.2.0 објављена је 17тхмарта, а датум јавног обелодањивања предмета одређен је на 29тхавгуста који је био пре само неколико дана.

Ова рањивост утиче на сопствену верзију 0.1.2. Верзија 0.2.0 је непромењена. Остале верзије овнЦлоуц још нису тестиране, али сумња се да су старије верзије рањиве на исти недостатак као у верзији 0.1.2.

Овој рањивости високог ризика још није додељена ЦВЕ идентификациона ознака. Његов случај се ипак прати под ознаком ЦСНС ИД ЦСНЦ-2018-015. Рањивост се може даљински искористити и утиче на овнЦлоуд'с Имперсонате.

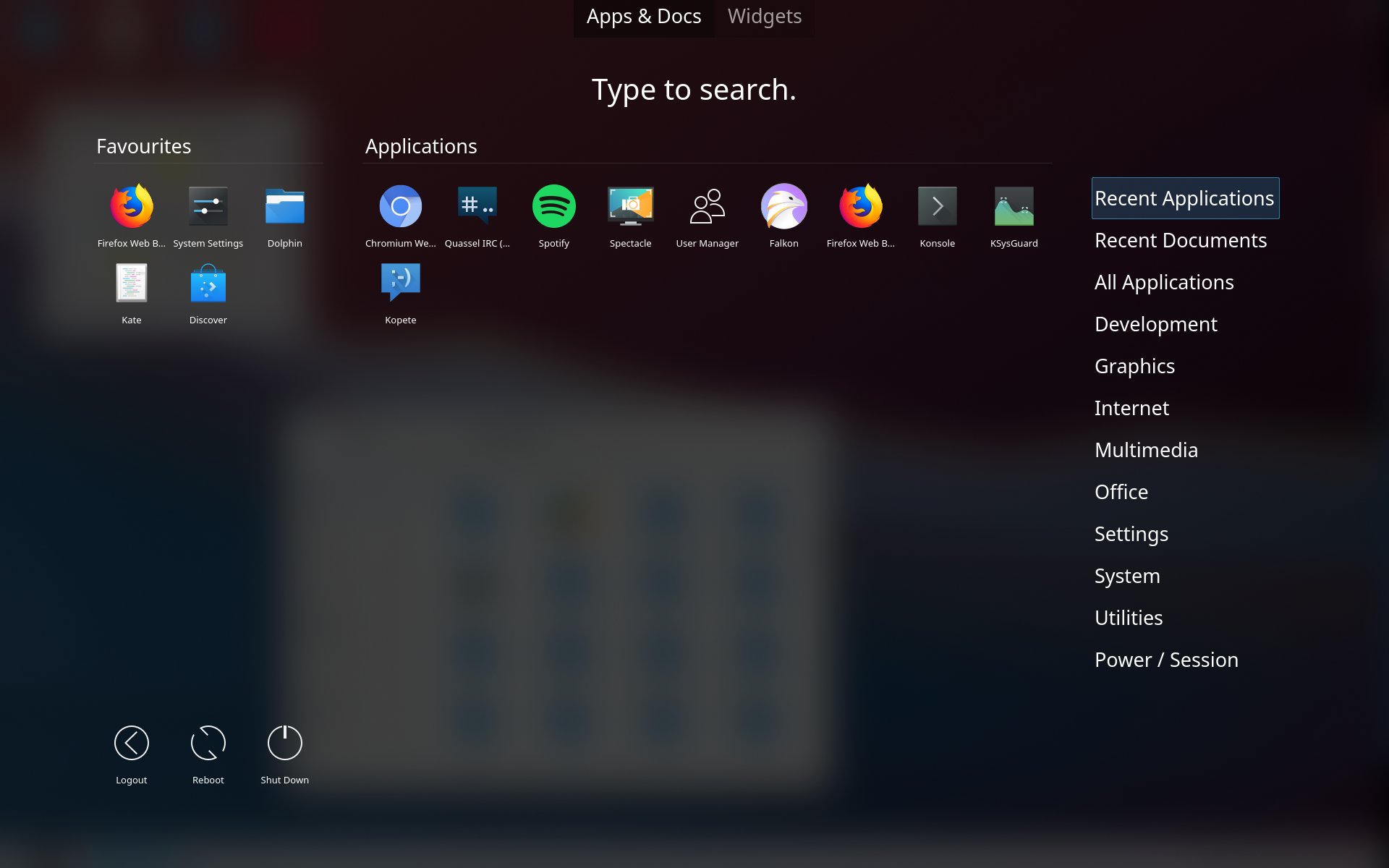

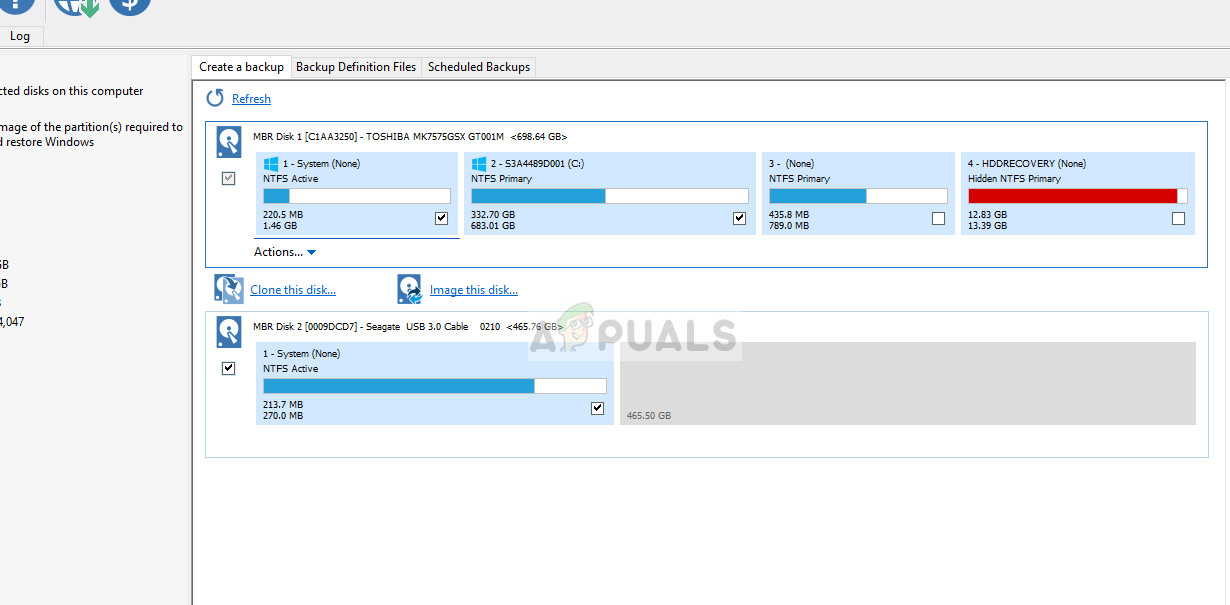

Да бисте поново створили овај напад, прво морате створити две групе (г1 и г2). Даље, морате створити четири корисника користећи ове групе: тест1, гроуп 1, гроуп админ = гроуп 1; тест 2, група 1, група админ = нема групе; тест 3, група 2, група админ = група 2; тест 4, група 2, група админ = нема групе.

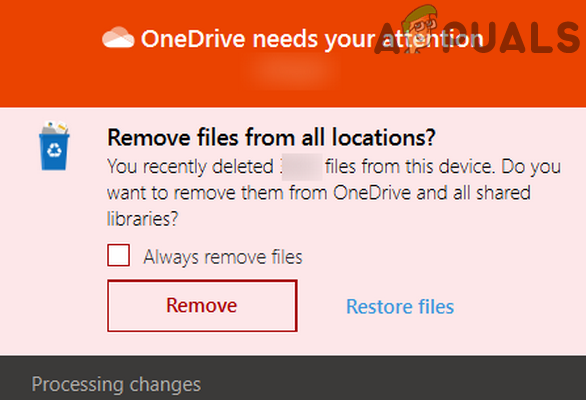

Најважније ублажавање, заобилазно решење и / или исправак издат за овај проблем је савет корисницима да непрестано проверавају овлашћења других људи како би спречили администраторе група да се лажно представљају као други људи или групе.

![[ФИКС] Дошло је до грешке док је чаробњак покушавао да постави лозинку за овај кориснички рачун](https://jf-balio.pt/img/how-tos/89/error-occurred-while-wizard-was-attempting-set-password.png)