ВордПресс. Ордерланд

Рањивост скриптирања на више локација (КССС) откривена је у три ВордПресс додатка: Гволле Гуестбоок ЦМС додатку, додатку Стронг Тестимониалс и додатку Сназзи Мапс током рутинске безбедносне провере система помоћу ДефенсеЦоде ТхундерСцан. Са преко 40 000 активних инсталација додатка Гволле Гуестбоок, преко 50 000 активних инсталација додатка Стронг Тестимониалс и преко 60 000 активних таквих инсталација додатка Сназзи Мапс, рањивост скриптирања на више локација ставља кориснике у ризик да административном приступу додели злонамерни нападач, а након што то учини, дајући нападачу бесплатну пропусницу за даље ширење злонамерног кода гледаоцима и посетиоцима. Ова рањивост је истражена под саветодавним ИД-овима ДефенсеЦоде-а ДЦ-2018-05-008 / ДЦ-2018-05-007 / ДЦ-2018-05-008 (респективно) и утврђено је да представља средњу опасност на сва три фронта. Постоји на ПХП језику у наведеним ВордПресс додатцима и утврђено је да утиче на све верзије додатака до, укључујући в2.5.3 за Гволле Гуестбоок, в2.31.4 за Строга сведочења и в1.1.3 за Сназзи Мапс.

Рањивост скриптирања на више локација се користи када злонамерни нападач пажљиво направи ЈаваСцрипт код који садржи УРЛ и манипулише ВордПресс администраторским налогом да се повеже са наведеном адресом. Таква манипулација може се десити коментаром објављеним на веб локацији да администратор буде у искушењу да кликне на е-пошту, објаву или дискусију на форуму којој се приступа. Једном када се захтев упути, покреће се скривени злонамерни код и хакер успева да добије потпун приступ ВордПресс локацији тог корисника. Са отвореним крајњим приступом веб локацији, хакер може да угради више таквих злонамерних кодова у њу како би проширио малвер и на посетиоце веб локације.

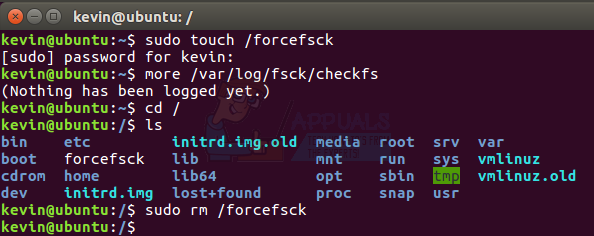

Рањивост је првобитно открио ДефенсеЦоде првог јуна, а ВордПресс је обавештен 4 дана касније. Продавац је добио стандардни период издавања од 90 дана да се јави са решењем. Истрагом је утврђено да рањивост постоји у функцији ецхо (), а посебно променљива $ _СЕРВЕР ['ПХП_СЕЛФ'] за додатак Гволле Гуестбоок, променљива $ _РЕКУЕСТ ['ид'] у додатку Стронг Тестимониалс и променљиву $ _ГЕТ ['тект'] у додатку Сназзи Мапс. Да би умањио ризик од ове рањивости, ВордПресс је објавио исправке за сва три додатка и од корисника се захтева да ажурирају своје додатке на најновије доступне верзије.