ФБИ

Тројански малвер је често у великој потражњи злонамерних нападача. Обично се моћни тројанци даљинског приступа (РАТ) продају за лепе количине, али нова верзија моћног облика тројанског малвера који се недавно појавио на Дарк Веб-у доступна је бесплатно, открила је компанија за сајбер-безбедност. Стручњаци упозоравају да би ова модификована верзија старог, али још увек ефектног малвера могла да доведе до великог броја грубо распоређених напада. Једноставно речено, чак и нападачи са врло ограниченим знањем и техничким вештинама могу лако обликовати нову верзију РАТ малвера за своје нападе.

Истраживачи безбедности у ЛМНТРИКС Лабс недавно су открили да се нова верзија моћног облика тројанског малвера нуди на Дарк Веб-у бесплатно. Иако је оригинални злонамерни софтвер прилично стар, његови кодови и хакови и даље се могу успешно применити. У основи, дизајнери малвера, чак и са основним знањем, могли би да направе моћне вирусе или једноставно створе софистицирани пхисхинг напад који се ослања на РАТ малвер. Изводили би се напади који се ослањају на стари тројански малваре новчана добит као главни дневни ред . Вишестрани малвер може да краде лозинке, банковне детаље и друге личне податке. Говорећи о могућем скоку пријетњи, рекла је Аранниа Мукерјее, виши истраживач пријетњи у ЛМНТРИКС Лабс.

„Аутори малвера данас фаворизују интерфејсе који се лако користе, јер им помаже да напишу и ажурирају код, као и да ефикасније користе РАТ. Овај једноставан интерфејс такође смањује препреку за улазак било којим потенцијалним хакерима, па чак и аматери могу да покрену напад. „Кад год је комплет за експлоатацију или РАТ комплет доступан бесплатно, то доводи до експлозије кампања које користе злонамерни софтвер. Свакако очекујемо да ћемо у будућности видети више издвојених верзија НаноЦоре РАТ-а и предвиђамо да ће већина новијих верзија и даље бити прилагођена аматерским хакерима. “

Нова верзија НаноЦоре РАТ-а доступна бесплатно на мрачној мрежи:

НаноЦоре РАТ (тројански програм за даљински приступ) је прилично стари малвер. Први пут се појавио 2013. године, али зачудо, и даље се сматра прилично потентним и ефикасним у заобилажењу безбедности и приступу осетљивим информацијама. Током раних дана, посредници претњи продали су НаноЦоре РАТ за око 25 долара. Занимљиво је да су креатори малвера наставили да исти побољшавају новим функцијама. Током година различите верзије вишестране групе алата за хаковање биле су доступне на мрежи. Истраживачи који покушавају да реше најновије претње наишли су на нову варијанту са додатним, опаснијим могућностима. Још више забрињава чињеница да је најновија и још моћнија верзија НаноЦоре РАТ-а слободно доступна на форуму хостованом на Дарк Веб-у.

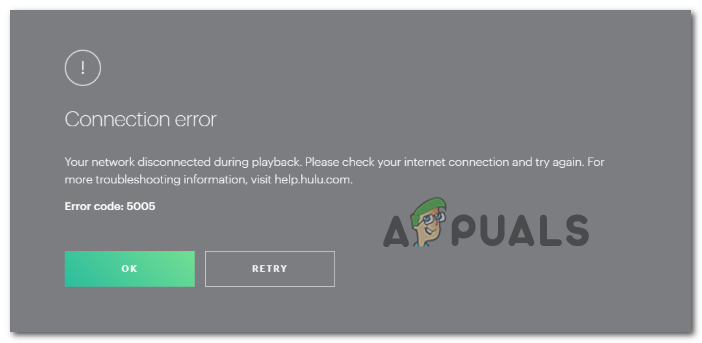

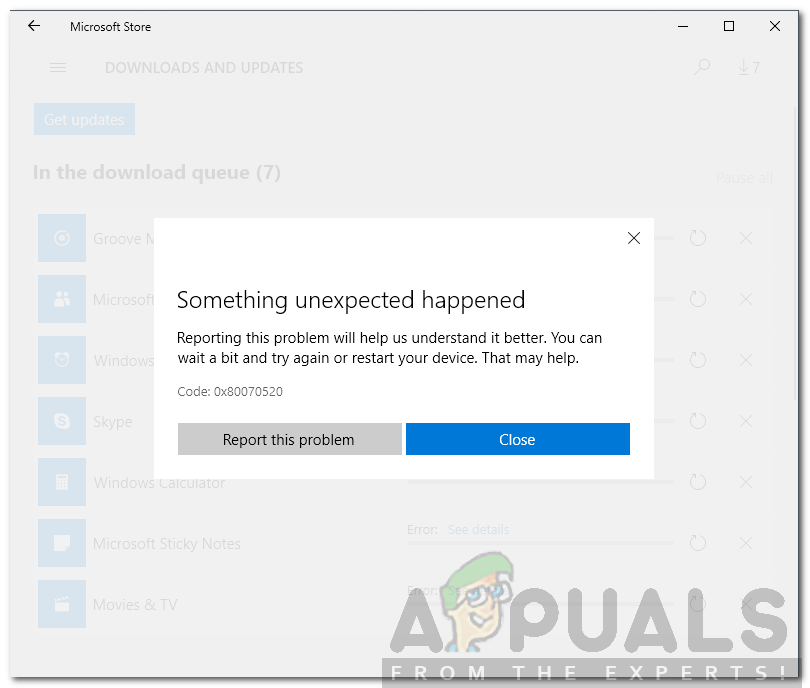

Истраживачи из ЛМНТРИКС Лабс могли су да приступе и преузму НаноЦоре в1.2.2. РАТ је ефикасан на рачунарима који раде под оперативним системом Виндовс и може да краде лозинке, врши бележење кључева и тајно снима аудио и видео снимке помоћу веб камере. Једноставно речено, нападачи могу потпуно кришом стећи административну контролу над рачунаром жртве и користити више тактика за извлачење информација.

„Нова верзија моћног тројанског злонамерног софтвера нуди се бесплатно на тамној мрежи, а једна компанија за кибернетску сигурност упозорава да би ово могло довести до пораста напада који циљају лозинке, банковне детаље и друге личне податке“ хттпс://т.цо/КСВаОн7аРТв # Циберсецурити #НаноЦореРАТ

- ЦарефрееИТ (@ЦарефрееИТ) 21. августа 2019

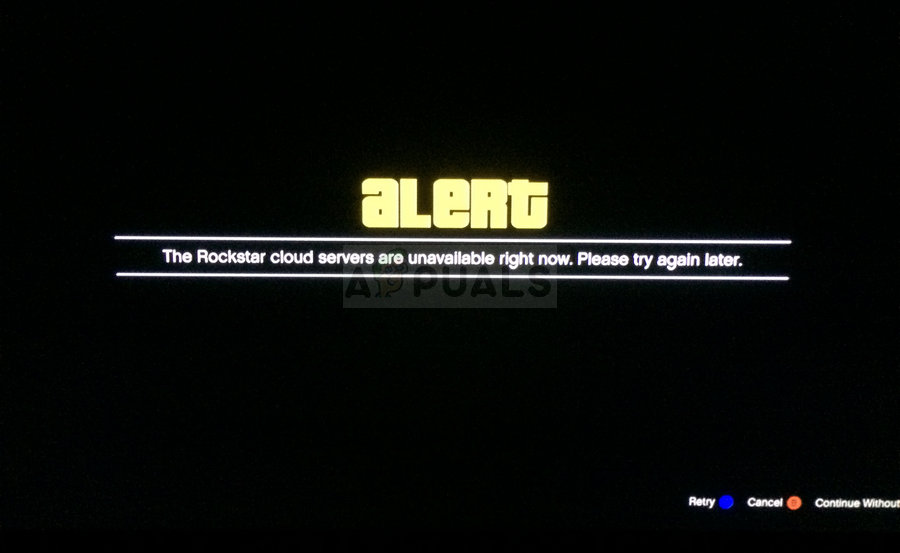

НаноЦоре РАТ је софистицирани злонамерни софтвер дизајниран специјално да избегне откривање и ипак добије привилегован приступ рачунарима важним компонентама попут микрофона и веб камере. Занимљиво је да, захваљујући дубоком продирању РАТ-а, вирус чак може да манипулише ЛЕД светлом које се налази поред веб камере и указује да ли снима. Неке друге могућности НаноЦоре РАТ-а су такође прилично забрињавајуће. Злонамерни софтвер може даљински искључити или поново покренути машину. Може даљински управљати мишем, отварати веб странице и извршавати још много функција. Једноставно речено, нападач у суштини добија способност да користи машину као да је њихова властита. Успешна примена НаноЦоре РАТ-а омогућава лако искоришћавање угрожене машине за крађу личних података, лозинки и података о плаћању.

Како се дистрибуира НаноЦоре РАТ?

Слично највише покушаја хаковања , нападачи који користе НаноЦоре РАТ ослањају се на пхисхинг нападе путем е-поште. Као што смо раније известили , нападачи користе пажљиво састављене маилове који се чине легитимним. Ови имејлови тврде да садрже рачуне или наруџбенице у облику прилога. Са висок ниво софистицираности , нападачи могу натерати жртве да кликну на ове оштећене датотеке.

Програмер злонамерног дела софтвера названог НаноЦоре РАТ, који је хакерима омогућио да краду осетљиве информације и приступају веб камерама заражених рачунара, проводиће време иза решетака. хттпс://т.цо/КУ0вКДМУЛк пиц.твиттер.цом/Вг5139А7Б1

- ФБИ (@ФБИ) 5. јула 2018

Још више забрињава ниво софистицираности и лакоће који долази са коришћењем НаноЦоре РАТ-а. Нападачи који користе злонамерни софтвер имају приступ изненађујуће прилагођеном интерфејсу који помаже у управљању њиховим активностима. То омогућава чак и слабо образованим нападачима да покрену сопствене пхисхинг нападе. Док успех стопа заразе можда није велика , сам број напада сам по себи је разлог за забринутост. Иако их може бити неколико лако се откривају и разоружавају , чак и неколико уласка у систем може бити прилично штетно, примећују стручњаци.